云服务器SSRF漏洞修复

云服务器SSRF漏洞修复指南

一、引言

随着云计算技术的广泛应用,云服务器成为企业和个人处理大数据、高并发业务的重要工具。然而,云服务器存在的SSRF漏洞(Server-Side Request Forgery漏洞)也给信息安全带来严重威胁。本文将详细介绍SSRF漏洞的背景、成因以及修复措施。

二、SSRF漏洞背景与成因

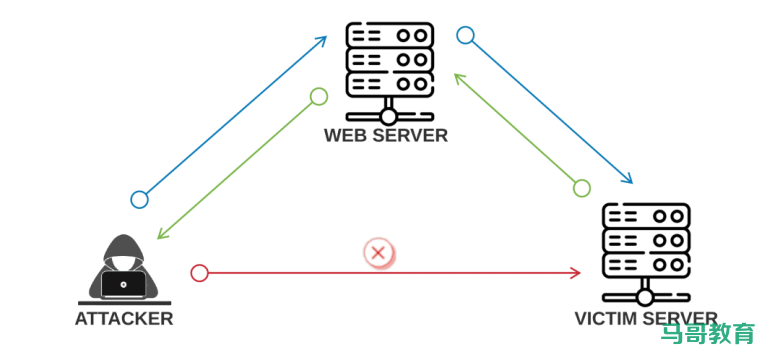

SSRF(Server-Side Request Forgery)漏洞是一种由攻击者构造形成的由服务端发起请求的一个安全漏洞。攻击者通过构造特定的URL,使得服务器发起请求到由攻击者控制的内部资源,进而可以获取敏感数据或执行其他操作。通常是由于服务端未严格验证请求来源或请求参数不当处理导致。

三、如何修复SSRF漏洞

1. 验证请求来源

服务端应对每个请求进行来源验证,确保请求来自合法渠道。可以通过检查HTTP头部信息(如Referer、User-Agent等)或Cookie信息来验证请求来源。此外,还可以使用IP白名单等方式限制请求来源。

2. 严格处理请求参数

服务端在处理请求参数时,应对参数进行严格的验证和过滤。避免直接拼接用户输入到URL中,使用参数化查询或预定义的URL模式来避免潜在的安全风险。同时,对于返回的数据也要进行适当的安全处理,避免敏感信息泄露。

3. 使用HTTPS协议

使用HTTPS协议可以确保数据传输过程中的安全性,防止数据在传输过程中被篡改。在修复SSRF漏洞时,推荐使用HTTPS协议来增强数据传输的安全性。

4. 限制访问范围

对服务器发起请求的内部资源应进行访问范围限制。对于不应该被外部访问的内部资源,应进行访问控制配置,避免被攻击者利用SSRF漏洞获取敏感数据。

5. 定期安全审计与更新

定期进行安全审计和更新是预防SSRF漏洞的重要措施。及时修复已知的安全漏洞,关注最新的安全威胁和攻击手段,确保服务器的安全性。

四、总结

SSRF漏洞是云服务器面临的重要安全威胁之一。为了修复这一漏洞,服务端需要严格验证请求来源、处理请求参数、使用HTTPS协议、限制访问范围,并定期进行安全审计和更新。只有采取全面的防护措施,才能确保云服务器的安全性。希望本文能对云服务器管理员和开发者在修复SSRF漏洞方面提供一定的帮助。